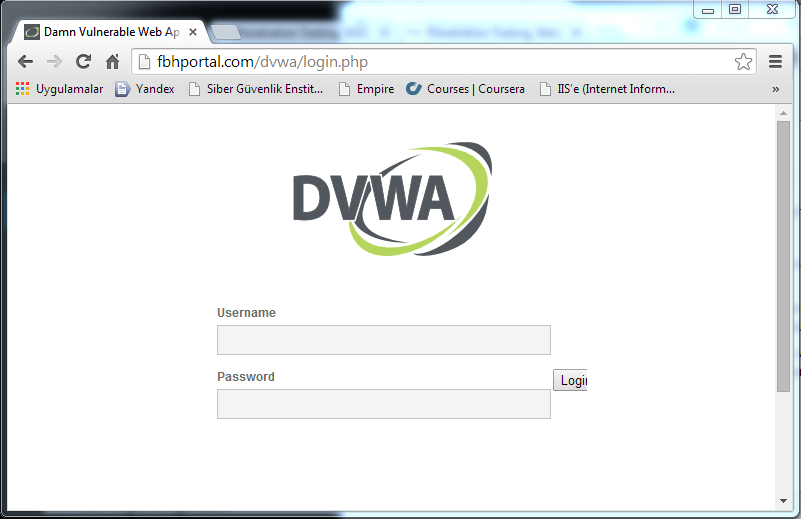

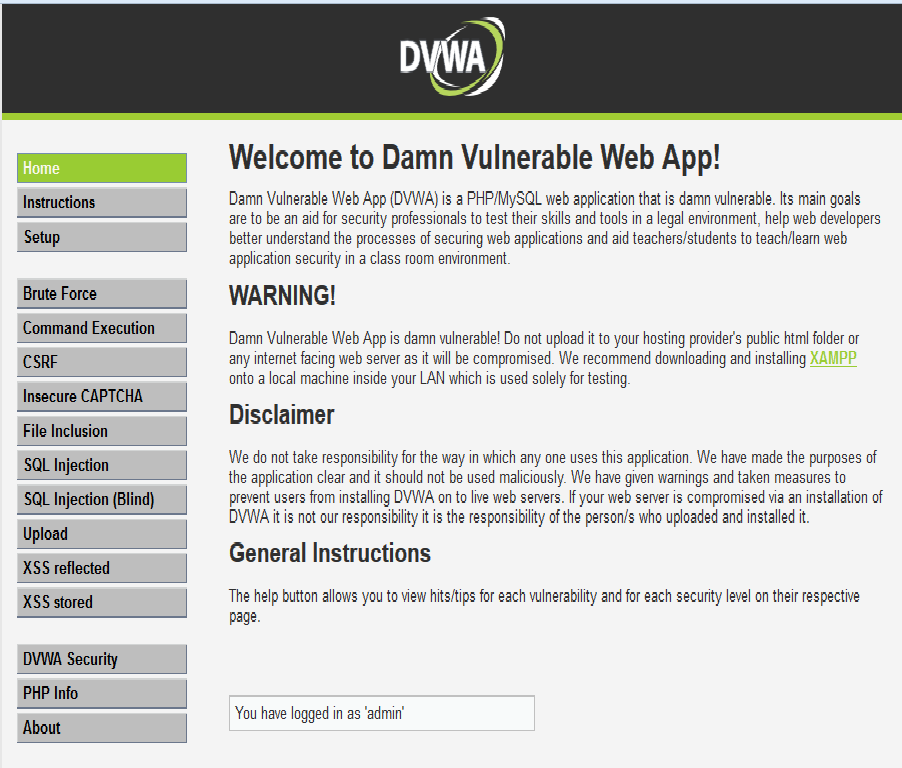

ZAAFİYET TARAMA SİTESİ 'DVWA'

Web Pentest alanında deneyim kazanmak için aşağıdaki konularda çalışma yapmak lazım.Bu açıklıkları ayrı ayrı sitelerde denemek hem zahmetli hem de tehlikeli bir hal alıyor.Peki bu açıklıkları test etmemize olanak sağlayan bir site varmı? Tüm bu açıklıkları içinde barındıran ve gelişim durumumuza göre düşük,orta,yüksek seviyede açıklık sunan 'DVWA' tam da bu konuda bize yardımcı oluyor.